ランサムウェアは、端末内のデータを暗号化し、復号と引き換えに金銭を要求するマルウェアです。

ひとたび感染すれば、ネットワーク全体が停止し、業務に深刻な影響を及ぼす可能性があります。情報が外部に漏えいすれば、個人情報保護や取引先との信頼にも重大な影響が及びかねません。

本記事では、企業の感染事例をもとに、攻撃手口や感染経路、初動対応の考え方までをわかりやすく解説します。

目次

ランサムウェアとは?感染リスクと被害傾向

ランサムウェアは、コンピュータのデータを暗号化し、復号と引き換えに金銭を要求する不正プログラムです。企業や団体のネットワークに侵入し、業務用ファイルや情報資産を人質に取る手口が主流です。

IPA(情報処理推進機構)の「情報セキュリティ10大脅威2025」では、ランサムウェアが10年連続で組織向け脅威の第1位に選出されており、国内外で深刻な影響を与え続けています。

ランサムウェアの多くは、気づいた時点で既に暗号化や情報漏えいが進行しており、表面的な復旧だけでは根本的な被害把握が困難なケースもあります。

とくに、感染端末の操作やログの上書きにより重要な証拠が失われると、攻撃経路や影響範囲を特定できず、被害公表や報告対応に支障が出る可能性があります。

そうしたリスクを避けるためにも、感染が疑われた時点で、早めに専門家へ相談し、適切な初動対応を行うことが重要です。

【業界別】ランサムウェア感染被害企業一覧と感染事例(2024年〜2025年公開事例)

「どの業界が狙われているのか?」「被害はどれほど深刻か?」といった疑問を持つ方のために、2024〜2025年に報道・公表されたランサムウェア感染事例を【業界別】に整理しています。

医療機関

医療業界は、診療情報や患者の個人情報など緊急性と機密性の高いデータを扱うため、ランサムウェア攻撃の標的となりやすい業界です。

オオサキメディカル株式会社

2025年、医療用品や衛生材料を製造・販売するオオサキメディカル株式会社が、ランサムウェア攻撃を受けたことを公表しました。社内ネットワークの一部が暗号化され、業務データの一時利用停止が発生しました。

調査の結果、取引先情報や社内ドキュメントが外部へ流出した可能性があることが判明しており、個人情報保護委員会への報告と関係企業への通知が行われています。外部専門家の協力を得て復旧およびセキュリティ体制の再構築が進められています。

出典: オオサキメディカル株式会社

詳細は以下にニュース記事にご覧ください。

>>オオサキメディカル株式会社ランサムウェア被害による情報流出と対応について

株式会社審調社

2025年、損害保険会社向けに事故調査サービスを提供する「株式会社審調社」がランサムウェア攻撃を受け、保有していたデータが暗号化されるとともに、情報流出の可能性があると報道されました。

同社の顧客には大手損保会社が多数含まれており、最大で31社の保険会社に関係する個人情報・契約者データが含まれていたとされています。外部フォレンジック調査のもと、影響範囲の確定と関係企業への報告対応が行われています。

インシデントの波及性が非常に高く、保険業界全体への影響も注目されています。

出典:株式会社審調社

詳細は以下にニュース記事にご覧ください。

>>審調社のランサムウェア被害で31社の保険会社に情報漏洩の可能性

宇都宮セントラルクリニック

2025年2月、宇都宮セントラルクリニックにおいてランサムウェア攻撃によるシステム障害が発生しました。院内システムの一部が停止し、診療や会計処理などの業務に影響が出たと報告されています。

院内の複数の端末が暗号化され、最大で約30万人分の患者情報が外部へ流出した可能性があると公表されました。個人情報保護委員会への報告や、第三者調査機関の協力を得て原因調査・再発防止策の検討が進められています。

岡山精神科医療センター

2024年5月、岡山県の公立医療機関である同センターがランサムウェアの攻撃を受け、電子カルテシステムを含む情報インフラが大規模に停止しました。診療データや業務システムが使えない状態が数日続いたと報告されています。

流出した可能性があるのは、延べ4万人分にのぼる患者情報とされ、一部についてはダークウェブへの公開も懸念されています。センター側は「VPN機器の更新が行われていなかったことが一因の可能性」と記者会見で言及し、セキュリティ体制の見直しを進めています。

出典:読売新聞オンライン

詳細は以下にニュース記事にご覧ください。

>>岡山県精神科医療センターにサイバー攻撃|攻撃手口や被害について専門家が解説

製造業

製造業は設計データや顧客情報、サプライチェーン情報などを保有しており、標的型のサイバー攻撃を受けるリスクが高い業種です。特に、製品開発や工場制御系のシステムが停止することで、事業継続に直接的な影響が出る傾向があります。

美濃工業株式会社

美濃工業は、2025年10月1日から4日にかけて自社ネットワークがランサムウェア攻撃を受け、複数のシステムが破壊・暗号化されたことを公表しました。

社内ネットワークへの侵入経路は社員用VPNアカウントの不正利用とされており、VPN機器の脆弱性ではなく、正規のIDとパスワードが悪用されたと報告されています。最終的に、システム管理者アカウントの権限が奪取され、社内の複数端末が操作されたことが確認されています。

出典:美濃工業株式会社

詳細は以下にニュース記事にご覧ください。

>>美濃工業がランサムウェア被害を公表、ダークサイトで情報漏えいを確認

株式会社トーモク

2025年5月、グループの一部サーバーがランサムウェアによって暗号化され、オンライン受注システムに障害が発生しました。注文受付の一部が機能停止し、業務への影響が出たと発表されています。

幸いにも社外との通信手段や他の業務システムは平常通り稼働しており、外部ベンダーおよび警察と連携しながら復旧作業と原因調査が進められました。

出典:株式会社トーモク

株式会社日邦バルブ

2025年3月、社内サーバーが暗号化され、メール、ドメイン管理、財務システムに障害が発生。メールの送受信や社内の各種管理業務に支障が出る事態となりました。

被害発生後、外部のセキュリティ会社の支援を受け、警察にも報告済み。早急に影響範囲の把握と再発防止策が講じられました。

出典:株式会社日邦バルブ

株式会社ミヤキ

2024年9月、外部からの不正アクセスによってファイルサーバーが暗号化される被害が確認されました。同社は化学製品を扱う製造業で、当該サーバーに保存されていた情報の一部について、情報流出の懸念があると発表されています。

公表時点では、原因の特定や被害範囲の調査を継続中であり、復旧および再発防止策の準備が進められている段階です。

ニデックインスツルメンツ株式会社

2024年5月、同社の業務システムがランサムウェアにより不正アクセスされ、約40万人分の個人情報が漏えいした恐れがあると公表されました。漏えい対象には、従業員やその家族のマイナンバーなどの機微情報も含まれているとされています。

この事案は、日本国内の製造業における個人情報被害の中でも最大規模に近く、業界関係者に大きな衝撃を与えました。

株式会社エンドレス

2024年4月、LockBitによる攻撃が確認され、社内サーバーの一部が暗号化されました。セキュリティ強化のために設置された機器のアカウント設定が不適切であったことが原因とされています。

お客様の個人情報は保存されていなかったものの、情報流出の可能性があるとして外部調査を実施し、詳細を調査中と公表されています。

出典:株式会社エンドレス

小売・流通業界

小売・流通業界では、POSや在庫システム、顧客情報管理システムなどの基幹業務がデジタル化されているため、ランサムウェア感染が業務停止に直結するリスクがあります。会員情報など個人データの流出が発生した場合には、信頼失墜や賠償対応にも発展しかねません。

アスクル

2025年10月、業務システムに対するランサムウェア攻撃により、物流センターの一部機能が停止。一時的に商品の出荷に遅延が発生しました。

さらに、取引先企業に関する情報が外部に漏えいした可能性があるとして、該当企業への個別連絡と説明が進められています。

出典:アスクル株式会社

詳細は以下にニュース記事にご覧ください。

>>アスクルでランサムウェア被害、出荷停止・情報漏えいと復旧状況を解説

ドン・キホーテ運営会社(PPIH)

2025年10月、株式会社ドン・キホーテをはじめとする株式会社パン・パシフィック・インターナショナルホールディングス(PPIH)グループ各社は、業務委託先であるアクリーティブ株式会社がランサムウェアによる不正アクセス被害を受けたことにより、顧客情報および従業員情報を含むサーバが暗号化される被害が確認されたと発表いたしました。

出典:株式会社パン・パシフィック・インターナショナルホールディングス

詳細は以下にニュース記事にご覧ください。

>>ドン・キホーテ運営会社にランサムウェア被害発覚!委託先企業のサーバに不正アクセス

アサヒグループホールディングス

2025年9月、アサヒグループホールディングスがランサムウェア攻撃を受けたと複数の海外セキュリティ機関が報じました。攻撃を実行したとみられるのは、ランサムウェアグループ「Qilin(キリン)」で、同グループは約27GBの内部データを窃取したと主張しています。

公開された情報によると、流出した可能性があるデータには、業務文書、契約関連資料、内部プロジェクトファイルなどが含まれるとされ、外部リークサイトにアサヒグループ名が掲載されました。企業側は調査を進めており、影響範囲や情報の真正性は精査中ですが、大手食品・飲料メーカーが狙われるリスクの高さを象徴する事例といえます。

詳細は以下にニュース記事にご覧ください。

>>アサヒグループ、ランサム攻撃被害を公表し、Qilinが27GBの内部データ流出を主張

オークワ子会社

2025年8月、スーパーマーケットチェーン「オークワ」のグループ会社において、社内ファイルサーバーがランサムウェアに感染し、暗号化される被害が発生しました。

感染経路や被害規模の詳細は明かされていないものの、業務用データや社内文書の一部が一時的に利用不能となりました。個人情報の流出は確認されていないとのことですが、外部専門家による調査と情報保護措置が講じられています。

出典:株式会社オークワ

詳細は以下にニュース記事にご覧ください。

>>オークワ子会社がランサムウェア被害によるファイルサーバー暗号化を公表

株式会社トキハインダストリー

2025年3月、グループの複数サーバーが第三者によるランサムウェア攻撃を受け、商品発注・売上集計などを担う基幹システムが機能停止。翌日には大分県内の全23店舗が臨時休業となりました。

早期復旧に向けて、外部セキュリティ専門家や警察と連携し、システム復旧および被害状況の調査が実施されました。個人情報の流出は確認されていないと報告されています。

詳細は以下にニュース記事にご覧ください。

丸菱ホールディングス

2025年7月、自社サーバーが海外からの不正アクセスを受け、ランサムウェアによって一部システムが使用不能になったと公表されました。主要システムの復旧は完了しています。

個人情報・機密情報の漏えいは現時点で確認されておらず、外部専門家の支援を受けて原因調査とセキュリティ強化が進められています。

出典:丸菱ホールディングス

詳細は以下にニュース記事をご参照ください。

>>丸菱ホールディングスでランサムウェア被害で個人情報など一部漏えい

はるやまホールディングス

2025年6月、同社が保有するサーバーがランサムウェアに感染。従業員および顧客に関する個人情報が外部に流出した可能性があるとして、同社は注意喚起と報告を行いました。

情報の種類や件数は非公表ですが、セキュリティ対策の見直しと外部調査が進められています。

詳細は以下にニュース記事にご覧ください。

>>はるやまホールディングスがランサムウェア感染と個人情報漏えいの可能性を公表

株式会社イズミ

2024年2月、グループ企業のサーバーが不正アクセスを受け、複数のサーバーが暗号化されました。攻撃にはVPN装置を経由して侵入されたとされ、深刻な被害が発生しています。

ゆめカード会員情報約770万件、および関連企業の応募者情報などが閲覧された可能性があると公表。セキュリティ体制の再構築と情報管理の強化を進めていると発表されています。

出典:株式会社イズミ

物流・運輸業界

物流・運輸業界では、システム障害によって貨物輸送・通関・配送処理などのオペレーション全体が停止するリスクがあるため、ランサムウェア感染時の影響が極めて大きくなります。

株式会社近鉄エクスプレス

2025年4月、基幹システムに対するランサムウェア攻撃が発生し、国内外の貨物輸送業務に深刻な影響が出ました。日本全国の貨物の搬出入が一時停止し、社会的にも大きな話題となりました。

攻撃発生後、外部のセキュリティ専門家と連携し、フォレンジック調査を含めた影響調査と復旧作業が進められました。報告によれば、海外拠点との連携も含め、全社規模の対応が行われたとのことです。

出典:株式会社近鉄エクスプレス

中京海運株式会社

2025年4月、業務用PCのユーザー設定中にランサムウェア感染の兆候が検知され、社内端末の一部が使用停止となりました。当初は感染が疑われましたが、後の調査で誤検知であったと判明しています。

当該PC以外への感染や情報流出は発生しておらず、個人情報保護委員会への報告後、外部専門機関によるフォレンジック調査を通じて安全性が確認されました。

建設・インフラ系

建設・設備・インフラ事業者は、公共性が高く長期契約に基づく情報を多く扱うため、ランサムウェア感染により事業継続に重大な影響を与える可能性があります。

株式会社ウッドフレンズ

2025年3月、同社の社内サーバーがランサムウェア攻撃を受け、保存ファイルが暗号化される被害が発生しました。直後に影響端末を遮断し、安全対策を講じたうえで、外部専門家と連携して復旧・調査対応が進められています。

2025年3月時点で情報流出や二次被害は確認されておらず、警察および個人情報保護委員会にも報告済みとされています。

出典:株式会社ウッドフレンズ

日本海建設電気株式会社

2024年9月、同社のサーバーがランサムウェア攻撃を受け、一部のデータが暗号化される被害が発生しました。初動対応によりサーバーは早期復旧されましたが、11月に警察からの連絡で、ダークウェブ上に一部の情報が公開されている可能性が判明しました。

外部調査の結果、取引情報や一部個人情報がリークサイトに掲載されていたことが確認されました。原因は、VPN機器の更新漏れによる侵入とされています。現在はクラウド化やMFA導入など再発防止策を進めており、個人情報保護委員会へも報告済みです。

出典:日本海建設電気株式会社

士業・サービス業

士業(税理士・社労士など)やコンサル企業は、顧客情報・財務データなどを預かる立場にあり、サーバー管理ミスや設定漏れが攻撃リスクに直結します。

税理士法人 髙野総合会計事務所

2024年6月、複数の社内サーバーがランサムウェアに感染。取引先企業の個人情報や業務資料が暗号化され、バックアップ体制への不備も重なり、復旧対応に時間を要しました。

原因は委託業者による通信機器設定ミスで、インターネット経由でサーバーに外部アクセス可能な状態が放置されていたことが後に判明しました。

出典:髙野総合会計事務所

メディア・印刷業

放送局・出版社・印刷業界では、視聴者情報や原稿データ、放送・印刷システムなどへの依存度が高く、ランサムウェア被害により制作業務全体が停止する事態も起こりえます。

KADOKAWA(ドワンゴ/ニコニコ動画)

2024年6月、KADOKAWAグループのインフラを担う株式会社ドワンゴがQilinランサムウェアの被害を受け、ニコニコ動画などの主力サービスが全面停止。サービス復旧には数週間を要しました。

攻撃者は「27GBの情報を窃取した」と主張し、個人情報や映像関連の情報漏えいも疑われています。現在も影響範囲の調査と再発防止対応が進められています。

詳細は以下にニュース記事にご覧ください。

>>ニコニコ動画がランサムウェア感染、サイバー攻撃を受けたらどんな影響・被害が生じるのか解説

岩手朝日テレビ

2025年、地方局の岩手朝日テレビがサーバー障害により報道システムにアクセス不能な状態となり、後にランサムウェアによる攻撃であることが確認されました。

警察・外部専門機関と連携しながら被害範囲の調査と復旧対応が進められました。報道インフラへの攻撃として注目されました。

出典:株式会社岩手朝日テレビ

詳細は以下にニュース記事にご覧ください。

>>岩手朝日テレビのランサムウェア攻撃被害について専門家目線で解説

イセトー

2024年、印刷大手イセトーが不正アクセスを受け、社内サーバーがランサムウェアにより暗号化される被害が発生しました。一部の取引先に関する顧客情報が流出した可能性があり、外部調査機関と連携しながら原因調査と再発防止策が進められています。

出典:株式会社イセトー

感染事例から見えるランサムウェア攻撃の傾向

企業ごとの感染事例を比較すると、攻撃の対象や手口にはいくつかの共通した傾向が見えてきます。以下では、業界別の標的傾向、主な感染経路、そして攻撃が成立する背景にある脆弱性について整理します。

狙われやすい業界の特徴

過去の被害事例から、以下のような業界がランサムウェア攻撃の主要な標的とされています。

- 医療機関: 命に関わる即時性の高い情報を扱うため、業務停止による影響が大きく、攻撃者にとって交渉優位となりやすい

- 製造業・インフラ: 生産や稼働停止が許されない現場では、短期間での判断と復旧が求められる

- 物流・小売・食品業界: サプライチェーンへの影響が広範囲に及ぶため、ダウンタイムが大きな損失に直結する

- メディア・出版・IT業界: 大量の個人情報や知的財産を保持し、情報漏えいリスクが高い

これらの業界は、即時性・機密性・社会的影響力の観点から、攻撃者にとって“投資対効果の高い標的”とされています。

主な感染経路とその傾向

ランサムウェアが侵入する際の主な経路は、以下のような技術的・人的な隙を突いたものです。

- VPNやリモートアクセス機器の脆弱性: パッチ未適用や旧定義ファイルの放置などが狙われやすい

- RDP(リモートデスクトップ)設定ミス: パスワードの使い回しやポートの開放状態がリスクに

- 標的型メール: 添付ファイルやURLをクリックさせる手口による初期侵入

- サプライチェーン攻撃: 取引先や業務委託先を経由して侵入されるケース

特に、中小企業や医療機関では更新管理の遅れや端末制御の緩さが、深刻なリスク要因となっています。

攻撃者の目的と、被害企業に共通する弱点

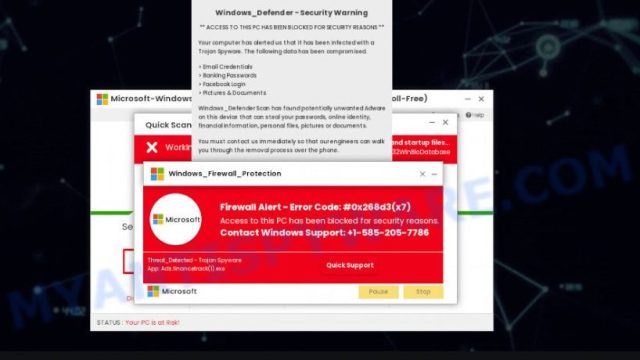

近年の攻撃では、次の3つを組み合わせた「二重脅迫型」が主流です。

- データの暗号化

- 情報の窃取

- 公開予告によるリークサイトでの脅迫

こうした攻撃が成立する背景には、以下のような組織側の弱点が共通して見られます。

- OSやソフトウェアのアップデートの遅延

- 標的型メールへの対応体制が未整備

- 情報システム部門の人員不足、外部委託依存

多くの事例に共通するのは、企業規模の大小を問わず、内部統制の緩さが攻撃成功の一因となっていることです。

関連企業にも及ぶ被害リスクとダークウェブ調査の必要性

ランサムウェアの被害は、直接攻撃を受けた企業だけでなく、その取引先や委託先にも波及するリスクがあります。自社では被害がなかったと思っていても、委託先経由で顧客情報が漏えいしている可能性は否定できません。

特に近年は、サプライチェーン全体を標的にした攻撃が増えており、委託先が感染したことで自社のメールや基幹システムが停止したり、情報が盗まれるといった間接被害が発生するケースも多く見られます。

さらに、漏えいした情報がダークウェブ上で売買・公開されていた場合、気づかぬうちに二次被害が進行している可能性もあります。ダークウェブ調査によって、自社や関係先の情報が外部に出回っていないかを確認することは、インシデント対応の一環として非常に有効です。

ランサムウェア攻撃を受けた場合はフォレンジック調査が有効

ランサムウェア被害の実態を明らかにするには、フォレンジック調査の活用が重要です。

フォレンジック調査とは、ランサムウェア攻撃やサイバー攻撃、情報漏えい、データ改ざんなどのセキュリティインシデントが発生した際に、その原因を特定し、被害範囲や影響を明らかにするための詳細な調査手法です。

とくにランサムウェア被害においては、次のような場面で活用されます。

- 侵入経路の特定:攻撃者がどこから侵入したかを明確にする

- 被害範囲の可視化:影響を受けたデータやシステムを把握する

- 証拠となるデータ保全:法的対応や保険請求に備えて証拠データを安全に保存する

- 再発防止策の策定:調査結果を基にセキュリティ体制を強化する

自社での確認だけでは限界があるため、第三者機関による客観的な報告書が信頼性の高い判断材料となります。とくに、個人情報保護委員会などの監督機関への報告が必要となる場合、正式な報告書が求められるケースもあるため、専門調査は不可欠です。

弊社デジタルデータフォレンジック(DDF)では、情報漏えい調査(ダークウェブ調査)やランサムウェア・サイバー攻撃の原因特定、被害範囲調査などを実施しています。官公庁、上場企業、捜査機関など、多様な組織のインシデント対応実績があり、相談や見積もりは無料、24時間365日体制でご依頼を受け付けています。

早期対応が被害拡大防止の鍵となりますので、まずはご相談ください。

まとめ

本記事では、医療・製造・物流・小売など、さまざまな業界で発生したランサムウェア感染事例を紹介し、被害企業に共通する傾向や、感染経路、内部統制の課題について整理してきました。

過去の事例を振り返ることで、攻撃者がどこを狙い、どのように侵入してくるのか、そして組織のどこに弱点があるのかが見えてきます。被害が発生してからでは遅く、正確な初動対応と原因特定が復旧と再発防止の鍵となります。

もし取引先で感染が発覚した場合でも、自社の影響を正しく把握し、必要に応じてダークウェブ調査やフォレンジック調査を活用することで、被害の有無を客観的に確認することができます。

インシデント対応に迷った場合は、まずは実績のある専門業者に相談し、状況を整理するところから始めてみてください。

よくある質問

対応内容・期間などにより変動いたします。

詳細なお見積もりについてはお気軽にお問い合わせください。

専門のアドバイザーがお客様の状況を伺い、概算の見積りと納期をお伝えいたします。

可能です。当社は特定の休業日はございません。緊急度の高い場合も迅速に対応できるように、365日年中無休で対応いたしますので、土日祝日でもご相談下さい。

もちろん可能です。お客様の重要なデータをお取り扱いするにあたり、当社では機密保持誓約書ををお渡しし、機器やデータの取り扱いについても徹底管理を行っております。また当社では、プライバシーの保護を最優先に考えており、情報セキュリティの国際規格(ISO24001)およびPマークも取得しています。法人様、個人様に関わらず、匿名での相談も受け付けておりますので、安心してご相談ください。